Die Sicherheit unserer Produkte und die Transparenz für unsere Kunden haben bei AUNOVIS höchste Priorität. Auf dieser Seite finden Sie alle wichtigen Informationen zu den Sicherheitsmechanismen, die wir zum Schutz unserer Software und Daten einsetzen, sowie zu unseren Richtlinien im Umgang mit Sicherheitslücken.

Erfahren Sie, wie Sie die Gültigkeit unserer digitalen Signaturen überprüfen können und welche Rolle Software Bill of Materials (SBOMs) für Transparenz und Sicherheit spielen. Darüber hinaus informieren wir Sie darüber, wie Sie Schwachstellen gemäß unserer Coordinated Disclosure Policy melden oder entsprechende Advisories (CSAF) herunterladen können.

Signaturen

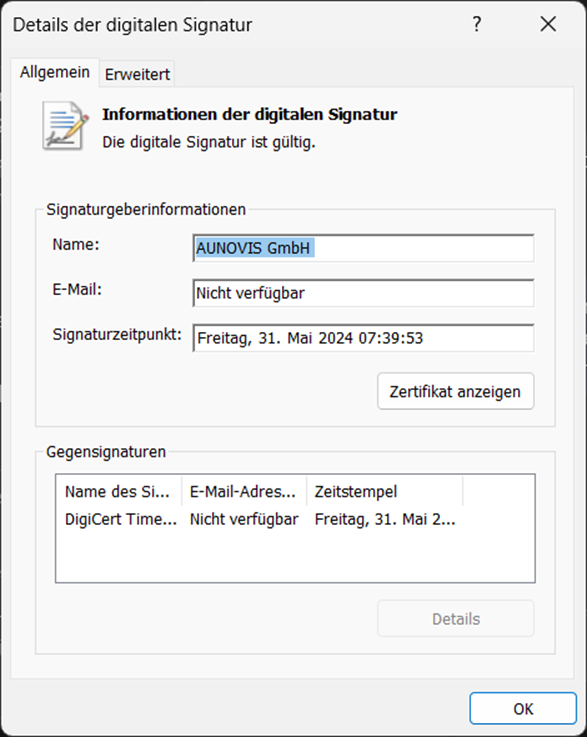

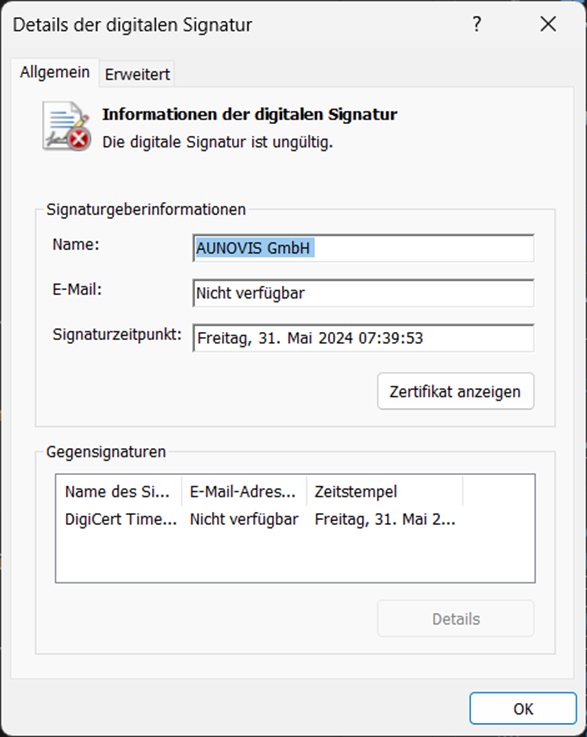

In Projekten, die nach Secure Scrum Level 2 entwickelt werden, in eigenen Produkten und auf Kundenwunsch werden unsere Binärdateien vor der Auslieferung digital signiert. Eine gültige Signatur garantiert, dass die Datei von AUNOVIS stammt und nicht nachträglich verändert wurde.

Die Gültigkeit der Signatur kann einfach überprüft werden:

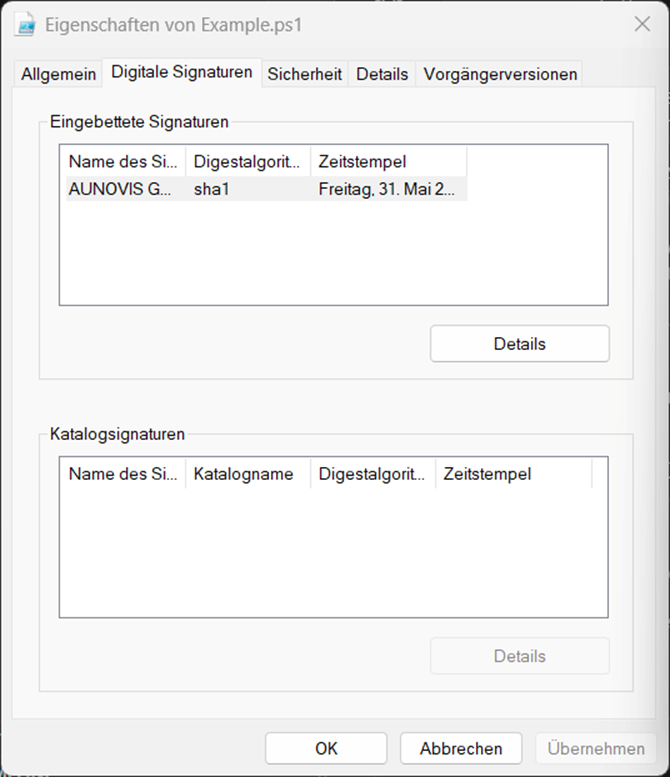

Über Rechtsklick → Eigenschaften gelangen Sie zum Reiter „Digitale Signaturen“. Ob die Signatur gültig ist, zeigt der Button „Details“.

Alternativ bietet die Microsoft Powershell das signtool an. Mit diesem kann die Signatur programmatisch per

signtool verify /pa <binary>

überprüft werden.

Technische Zusatzinformation:

Beim Signieren wird aus der Datei ein Hashwert berechnet. Dieser wird mit dem privaten Schlüssel von AUNOVIS verschlüsselt und kann mit dem öffentlichen Schlüssel von AUNOVIS entschlüsselt werden. Bei der Prüfung der Signatur wird der Hashwert der vorliegenden Datei ermittelt und mit dem entschlüsselten Wert verglichen.

Stimmen die Werte überein, wurde die Datei nicht verändert und stammt von AUNOVIS. Andernfalls würde sich ein anderer Hashwert ergeben und der verschlüsselte Hashwert könnte nicht mit dem öffentlichen Schlüssel von AUNOVIS entschlüsselt werden.

Software Bill of Materials (SBOM)

SBOMs sind detaillierte Listen aller in einer Softwareanwendung enthaltenen Komponenten. Sie helfen, Transparenz und Sicherheit zu gewährleisten, indem potenzielle Sicherheitslücken oder Abhängigkeiten schnell identifiziert werden können.

In Projekten, die nach Secure Scrum Level 2 entwickelt werden, für unsere eigenen Produkte und auf Kundenwunsch liefern wir SBOMs zusammen mit unseren Binärdateien aus, um Ihnen einen vollständigen Überblick über die verwendeten Softwarekomponenten zu geben. Dazu verwenden wir das von Menschen und Maschinen lesbare CycloneDX JSON Format.

Wird eine Sicherheitslücke in einer von uns verwendeten Komponente bekannt, erstellen und veröffentlichen wir zeitnah ein Security Advisory im CSAF-Format.

Report Vulnerability.

Coordinated Disclosure Policy

Wenn Sie eine Sicherheitslücke in einem unserer Produkte oder in unserer Webpräsenz finden, bitten wir Sie um Folgendes:

- Melden Sie uns die Schwachstelle.

- Geben Sie uns genügend Informationen, damit wir das Fehlverhalten reproduzieren können. Je genauer die Beschreibung, desto schneller können wir das Problem beheben.

- Geben Sie uns eine Kontaktmöglichkeit, damit wir bei Unklarheiten nachfragen können.

Darüber hinaus bitten wir Sie nachdrücklich:

- Melden Sie die Lücke niemand anderem.

- Nutzen Sie die Lücke nicht weiter aus, als es für einen Proof of Concept notwendig ist.

- Veröffentlichen Sie keine Tools oder Anleitungen zur Ausnutzung der Lücke, ohne dies vorher mit uns abgesprochen zu haben.

Solange Sie sich an diese Rahmenbedingungen halten, garantieren wir Ihnen im Gegenzug folgendes:

- Wir werden Sie im Zusammenhang mit der Sicherheitslücke in keiner Form rechtlich belangen.

- Wir evaluieren die Schwachstelle innerhalb von 5 Arbeitstagen und setzen eine Frist für die Behebung. Wir halten Sie über die Entwicklungen auf dem Laufenden.

- Auf Wunsch erhalten Sie einen Eintrag in unsere Hall of Fame und werden in der öffentlichen Kommunikation klar als Entdecker der Schwachstelle genannt.

Security-Kontakt

Bitte beachten Sie unsere Coordinated Disclosure Policy.

Senden Sie alle relevanten Informationen an security@aunovis.de.

Bitte verschlüsseln Sie diese sensiblen Informationen mit unserem PGP-Key:

-----BEGIN PGP PUBLIC KEY BLOCK-----

mDMEZwZWmxYJKwYBBAHaRw8BAQdAZiO65IVYYEx5SsSPsqfAZ0bsKMsm9CQdJFb8

NFNvS/C0JkFVTk9WSVMgU2VjdXJpdHkgPHNlY3VyaXR5QGF1bm92aXMuZGU+iJkE

ExYKAEEWIQTwJLACvRF/vGllgW/EKJbBhQDBPgUCZwZWmwIbAwUJBaOYBQULCQgH

AgIiAgYVCgkICwIEFgIDAQIeBwIXgAAKCRDEKJbBhQDBPkeqAQD+hqfdpsYUuo4S

oJrdYQxl1TaoHg3+/W7enE5cKoekVAD/dCqEhL4Sh5QrSXhG99HoCkE6ye/vCJZ9

8xrbHG7MQg64OARnBlabEgorBgEEAZdVAQUBAQdA8U1di/q+xnjX2YVwQKtaFAhS

1/QEbWF8d0+YSDbMiQQDAQgHiH4EGBYKACYWIQTwJLACvRF/vGllgW/EKJbBhQDB

PgUCZwZWmwIbDAUJBaOYBQAKCRDEKJbBhQDBPuFBAQDOVXZ17e6lAxgamw9i/rlK

lHf2trPYalymLk6D4FuJrwD+JnJ95QINXP35HMXPyPaYdWvhOXpNLsz11cw1mhlu

aQo=

=XeP7

-----END PGP PUBLIC KEY BLOCK-----

Speichern Sie den Inhalt z. B. als `AUNOVIS_pub.asc` und importieren Sie die Datei in Ihren E-Mail-Client.

Mozilla Thunderbird unterstützt die Verschlüsselung per PGP nativ. Für Microsoft Outlook gibt es das vom BSI beauftragte Softwarepaket Gpg4win mit dem ‘Kleopatra Manager’ und dem ‘GpgOL Plugin’.

Hall of Fame

Name

Referenz

Sicherheitslücke

Datum

Wir danken allen, die uns Sicherheitslücken gemeldet haben, auch denen, die anonym bleiben möchten!

Advisories (CSAF)

Common Security Advisory Framework (CSAF) Dokumente stellen die Ergebnisse unserer Schwachstellenanalysen in einem für Menschen und Maschinen lesbaren Format dar.

Sie können und sollten von allen Anwendern unserer Software regelmäßig automatisiert abgefragt werden.

Das Herunterladen der Advisories funktioniert über das CSAF Downloader Command Line Tool:

./csaf_downloader csaf.aunovis.de --client_cert <cert.pem> --client_key <key.pem>

Advisories werden nach dem Traffic Light Protocol (TLP) klassifiziert. Die Standardklassifizierung bei AUNOVIS ist TLP:AMBER, was die Weiterleitung an genau die Entitäten erlaubt, die sie zur Schadensminderung benötigen.

Um auf diese Advisories zugreifen zu können, ist eine Authentifizierung mit Zertifikat und Schlüssel erforderlich. Diese werden beim Kauf eines Produktes oder auf Anfrage zur Verfügung gestellt.

Ohne Zertifikat und Schlüssel können Sie ein CSAF-Beispieldokument herunterladen, das als TLP:WHITE klassifiziert ist:

./csaf_downloader csaf.aunovis.de